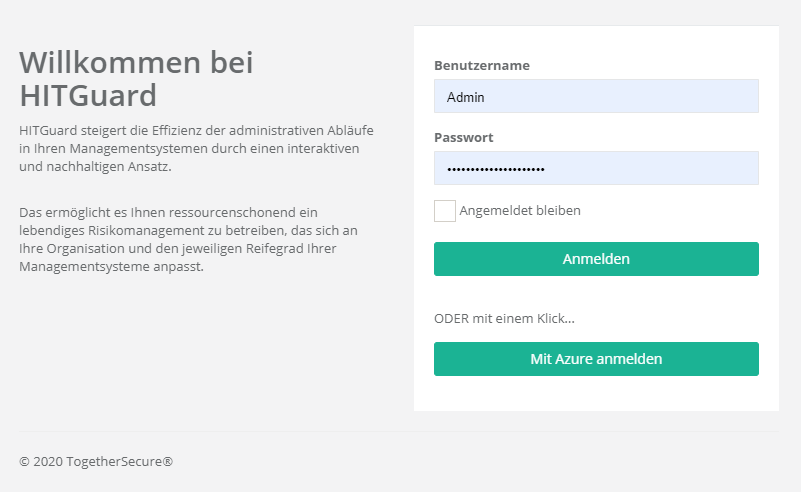

Login Möglichkeiten

Weitere Optionen

HITGuard unterstützt die Authentication Provider Active Directory (AD), Azure Active Directory (AAD), Active Directory Federation Services (ADFS) und OpenIdProvider.

Active Directory

Das Active Directory ist der einzige Authentication Provider, der zur Laufzeit von HITGuard eingestellt werden kann. Es kann von Administratoren und Experten in den Globalen Einstellungen konfiguriert werden.

Mehr über die Active Directory Konfiguration ist unter "Administration → Globale Einstellungen → LDAP" zu finden.

Azure Active Directory

Um die Authentication Provider AAD oder ADFS zu konfigurieren, muss die Datei "appsettings.production.json" von HITGuard geändert werden. Diese Datei befindet sich im Wurzelverzeichnis des Installationsordners.

In der Sektion AzureAd müssen folgende Einträge an Ihre Azure-App angepasst werden:

- "Activated": true,

- "Instance": "https://login.microsoftonline.com/",

- "HITGuardBaseUrl": "https-Adresse unter der Ihre HITGuard-Instanz erreichbar ist",

- "ClientId": "your-clientId-guid",

- "TenantId": "your-tententId-guid",

- "ClientSecret": "your-tententId-guid",

Single Sign On (SSO)

Ist das AAD nun als Authentication Provider für HITGuard eingerichtet, können sich Benutzer per Single Sign On bei HITGuard anmelden (siehe Abbildung unten).

Voraussetzung ist, dass ein Benutzer in HITGuard existiert, dessen E-Mail-Adresse mit der E-Mail-Adresse, die zur Anmeldung im AAD verwendet wird, übereinstimmt. Denn: Bei der ersten Anmeldung via AAD wird diese verwendet um den AAD-Benutzer mit dem HITGuard-Benutzer zu verbinden. Anschließend kann die E-Mail-Adresse des HITGuard-Benutzers bei Bedarf geändert werden.

Active Directory Federation Services

Um ein ADFS zu konfigurieren müssen sie ähnlich wie beim Azure Active Directory vorgehen und im "appsettings.production.json" File die Einträge

- "MetadataAddress": "https://adfs.yourcompany.com/FederationMetadata/2007-06/FederationMetadata.xml",

- "Wtrealm": "https://www.hitguard.com/"

konfigurieren.

Single Sign On (SSO)

Siehe Azure Active Directory (AAD) SSO.

OpenID Connect Provider

Um einen OpenID Connect Provider einzurichten, muss wie bei AAD bzw. ADFS vorgegangen werden und in der Datei "appsettings.production.json" Einstellungen hinzugefügt werden. Dieses Protokoll ist sehr variabel und bietet umfassende Einstellungsmöglichkeiten. Eine Erklärung würde diesen Rahmen sprengen. Wenn Sie Fragen zur Einstellung eines OpenID Connect Providers haben, melden Sie sich unter "office@togethersecure.com".

{

"OpenIdConnect": {

// If you need to authorize redirect URIs at the Provider, authorize '{HITGuard-domain}/Account/ExternalLoginCallback'

"Enabled": true,

"Providers": [

{

"Name": "Google", // This name will be displayed to the Users and needs to be unique. Entering 'Google' would for example display as Login with Google

"Authority": "https://accounts.google.com", // needs to point to the domain where the provider hosts the '/.well-known/openid-configuration', for google this would be e.g. 'https://accounts.google.com'"

"ClientId": "[Google-Client-Id]", // ClientId for your Application with the Provider

"ClientSecret": "[Google-Client-Secret]", // ClientSecret for your Application with the Provider

"CallbackPath": "/signin-oidc-google", // CallbackPath registered with the Provider, must be unique from other providers. Choose any valid path e.g.: '/signin-oidc-google

"GetClaimsFromUserInfoEndpoint": false,

"HitGuardUserNameClaim": "sub",

"Audience": [ "asd" ]

},

{

"Name": "Microsoft",

"Authority": "https://login.microsoftonline.com/[Microsoft-Tenatn-Id]/v2.0",

"ClientId": "[Microsoft-Client-Id]",

"ClientSecret": "[Microsoft-Client-Secret],

"CallbackPath": "/signin-oidc-microsoft", //"GetClaimsFromUserInfoEndpoint": true,

"HitGuardUserNameClaim": "hitguard_username"

//"OpenIdConfiguration": "https://accounts.google.com/.well-known/openid-configuration"

}

]

},

}