Login Möglichkeiten: Unterschied zwischen den Versionen

Weitere Optionen

| Zeile 11: | Zeile 11: | ||

Um die Authentication Provider AAD oder ADFS zu konfigurieren, muss die Datei "appsettings.production.json" von HITGuard geändert werden. Diese Datei befindet sich im Wurzelverzeichnis des Installationsordners. | Um die Authentication Provider AAD oder ADFS zu konfigurieren, muss die Datei "appsettings.production.json" von HITGuard geändert werden. Diese Datei befindet sich im Wurzelverzeichnis des Installationsordners. | ||

In der Sektion ''AzureAd'' müssen folgende Einträge angepasst werden: | In der Sektion ''AzureAd'' müssen folgende Einträge an Ihre Azure-App angepasst werden: | ||

*"Activated": true, | *"Activated": true, | ||

*"Instance": "https://login.microsoftonline.com/", | *"Instance": "https://login.microsoftonline.com/", | ||

| Zeile 18: | Zeile 18: | ||

*"TenantId": "your-tententId-guid", | *"TenantId": "your-tententId-guid", | ||

*"ClientSecret": "your-tententId-guid", | *"ClientSecret": "your-tententId-guid", | ||

=== Single Sign On (SSO) === | === Single Sign On (SSO) === | ||

Version vom 24. November 2020, 15:59 Uhr

HITGuard unterstützt die Authentication Provider Active Directory (AD), Azure Active Directory (AAD), Active Directory Federation Services (ADFS) und OpenIdProvider.

Active Driectory

Das Active Directory ist der einzige Authentication Provider welcher zu Laufzeit von HITGuard eingestellt werden kann. Es wird kann von Administratoren und Experten in den Globalen Einstellungen konfiguriert werden.

Mehr über die Active Directory Konfiguration ist unter "Administration → Globale Einstellungen → LDAP" zu finden

Azure Active Driectory

Um die Authentication Provider AAD oder ADFS zu konfigurieren, muss die Datei "appsettings.production.json" von HITGuard geändert werden. Diese Datei befindet sich im Wurzelverzeichnis des Installationsordners.

In der Sektion AzureAd müssen folgende Einträge an Ihre Azure-App angepasst werden:

- "Activated": true,

- "Instance": "https://login.microsoftonline.com/",

- "HITGuardBaseUrl": "https-Adresse unter der Ihre HITGuard-Instanz erreichbar ist",

- "ClientId": "your-clientId-guid",

- "TenantId": "your-tententId-guid",

- "ClientSecret": "your-tententId-guid",

Single Sign On (SSO)

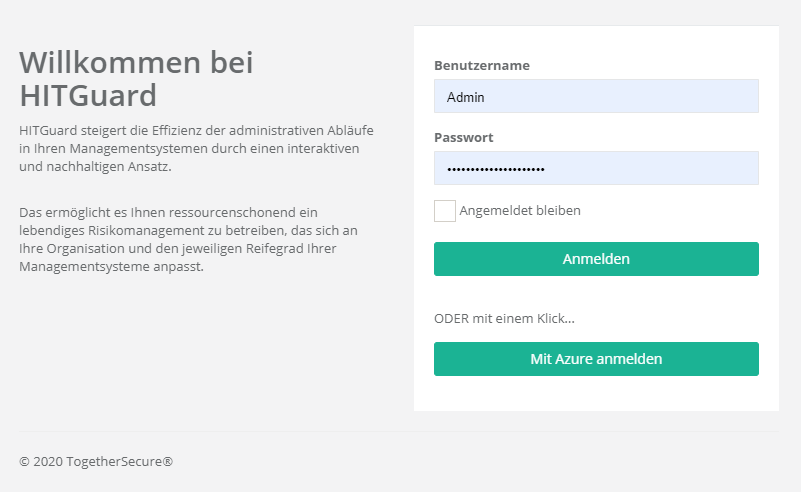

Ist das AAD nun als Authentication Provider für HITGuard eingerichtet, können sich Benutzer per Single Sign On bei HITGuard anmelden. (siehe Abbildung unten)

Voraussetzung dafür ist, dass ein Benutzer in HITGuard existiert, dessen Email-Adresse mit der Email-Adresse die zur Anmeldung im AAD verwendet wird, übereinstimmt. Denn bei der ersten Anmeldung via AAD wird diese verwendet um den AAD-Benutzer mit dem HITGuard-Benutzer zu verbinden. Anschließend kann die Email-Adresse des HITGuard-Benutzers bei Bedarf geändert werden.

Active Directory Federation Services

Um ein ADFS zu konfigurieren müssen sie ähnlich wie beim Azure Active Directory vorgehen und im "appsettings.production.json" File die Einträge

- "MetadataAddress": "https://adfs.yourcompany.com/FederationMetadata/2007-06/FederationMetadata.xml",

- "Wtrealm": "https://www.hitguard.com/"

konfigurieren.

Single Sign On (SSO)

Siehe Azure Active Directory (AAD) SSO.

OpenIdProvider

Um einen OpenIdProvider einzurichten, muss wieder wie bei AAD und ADFS vorgegangen werden und im "appsettings.production.json" File Einstellungen hinzugefügt werden. Dies wären über 20 Einstellungen und werden deshalb nicht hier gelistet.

Wenn Sie Fragen zur Einstellung eines OpenIdProviders haben, melden Sie sich bei "office@togethersecure.com".