HITGuard Release April 2019

Weitere Optionen

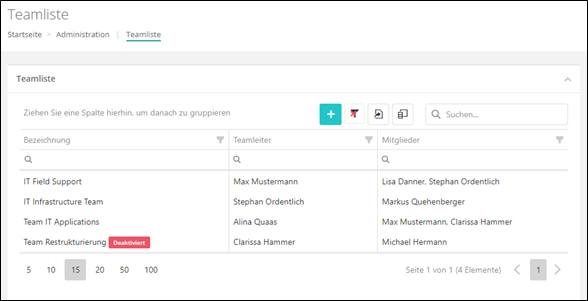

Teams und ihr Einsatzzweck

Eine Definition von Teams ist unter Administration > Teams ist nun möglich:

Hier können Teams definiert werden, Teamleiter und -mitglieder bearbeitet werden und diese, wenn gewünscht, auch wieder deaktiviert werden.

Teams können überall dort zugeteilt werden, wo Zuständigkeiten definiert werden können. Dies gilt derzeit daher für Maßnahmen, Kontrollen, Risiken, Risikoidentifikationsinterviews, Business Impact Analysen, Audits und Ressourcen. In der Auswahlbox für die jeweiligen Zuständigkeiten kann auch nach den Teams gesucht werden.

Das Deaktivieren von Teams ist nur dann möglich, wenn diese in keinen aktuellen Arbeitsschritten verantwortlich sind bzw. für aktive Strukturelemente verantwortlich sind. Damit ist gemeint, dass ein Team z.B. früher (bei einer vergangenen Meldung eines Fortschritts zu einer Maßnahme) zuständig gewesen sein kann und das Deaktivieren des Teams dennoch möglich ist. Der Eintrag für die Historie bleibt bestehen und verweist auf das deaktivierte Team. Wenn aber für eine aktuelle Maßnahme immer noch das zu deaktivierende Team zuständig ist, dann muss das Team erst entknüpft werden, um es deaktivieren zu können.

Bzgl. der Unterscheidung der Rolle des Teamleiters und der Teammitglieder gilt Folgendes:

Teamleiter

- haben Zugriff auf Maßnahmen, Kontrollen, Abweichungsanalysen usw. die dem Team zugewiesen sind ,

- werden nicht in die operative Abwicklung von Workflows involviert. Teamleiter bekommen z.B. keine Aufforderung per Email eine Maßnahme, Kontrolle oder Abweichungsanalyse umzusetzen,

- werden bei Deadline Überschreitungen z.B. von Kontrollen oder Fortschrittsmeldungen informiert (Eskalation)

Mitglieder

- haben Zugriff auf Maßnahmen, Kontrollen, Abweichungsanalysen usw. die dem Team zugewiesen sind,

- sind für die operative Abwicklung von Workflows verantwortlich

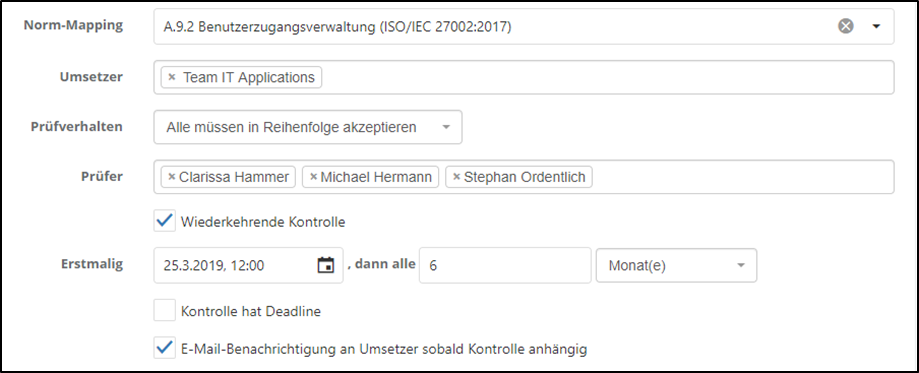

Mehrstufige Kontrollfreigabemechanismen

Für Kontrollen gibt es nun die Möglichkeit, diese von mehreren Prüfern in einer definierten Reihenfolge prüfen zu lassen. Dazu ist das Prüfverhalten „Alle müssen in Reihenfolge akzeptieren“ auszuwählen. Dann sind die Prüfer, in der Reihe ihrer Prüfhandlungen, einzutragen:

Wenn ein Prüfer die Prüfung „ablehnt“, dann wird die Prüfung an dieser Stelle abgebrochen und als fehlgeschlagen dokumentiert. Die weiteren Prüfer erhalten keine Überprüfungsaufforderungen mehr.

Wenn ein Prüfer die Prüfung zur „Überarbeitung notwendig“ klassifiziert, dann geht die Prüfung zurück an den/die Umsetzer (bzw. Umsetzer-Teams). Nach einer Verbesserung der Prüfung startet der Prüflauf wieder beim ersten definierten Prüfer.

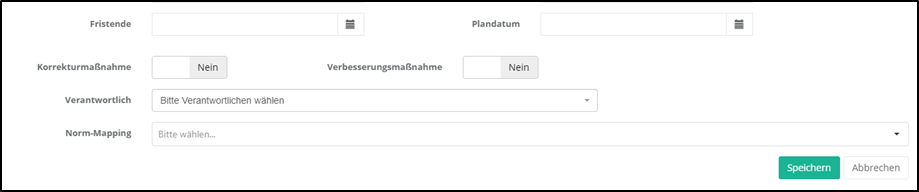

Kennzeichnung von Korrektur- und Verbesserungsmaßnahmen

Für eine Maßnahme ist es nun möglich die Kennzeichnung als Korrektur- und/oder Verbesserungsmaßnahme zu setzen.

Siehe dazu den Ausschnitt aus einer Maßnahmenbearbeitungsmaske:

Natürlich muss die Maßnahme nicht zwingend von einem solchen Typ sein.

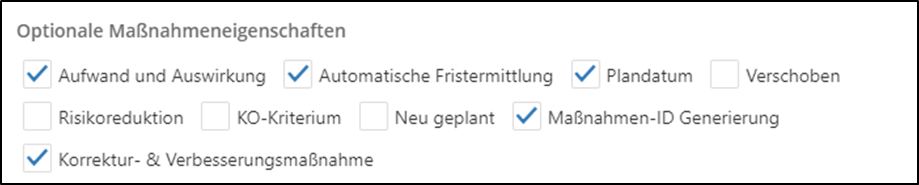

Wenn man generell keine Korrektur- und Verbesserungsmaßnahmenkennzeichnung vornehmen möchte, dann lässt sich dies in der Basiskonfiguration der Anzeigefelder für die Maßnahme zum jeweiligen Managementsystem einstellen. Dazu wechselt man als Expert in die Administration unter Managementsystem, wählt das jeweilige Managementsystem aus und setzt auf dem ersten Tab unter „optionale Maßnahmeneigenschaften“ die jeweilige Einstellung:

Nach diesen neuen Eigenschaften ist natürlich auch in den Übersichtslisten zur Verwaltung von Maßnahmen bzw. Kontrollen filterbar.

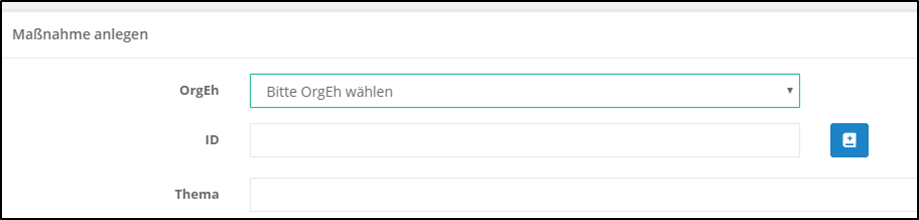

Verwendung von Maßnahmen- und Kontrollvorlagen bei Neuanlage

Bisher war es möglich Maßnahmen- und Kontrollvorschläge aus Wissensdatenbanken im Kontext der Abweichungsanalyse im Risiko zu verwenden.

Mit dieser Neuerung ist der Aufruf der Wissensdatenbanken im Kontext jeder Maßnahmen- und Kontrollanlage (sowohl im Progress Monitor als auch im Security Assessor möglich). Damit kann der Anwender immer nach einzelnen Maßnahmen- oder Kontrollvorschlägen suchen und diese aus der Wissensdatenbank als Vorlage für die jeweilige Anlage zu übernehmen.

Das Blaue Symbol kennzeichnet die Verwendungsmöglichkeit, wie z.B. hier, bei der Anlage einer Maßnahme im Progress Monitor:

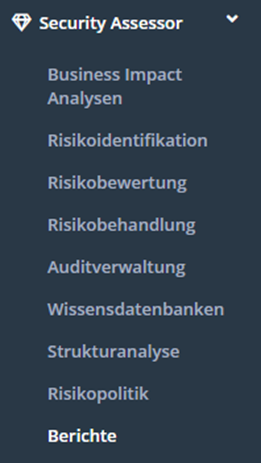

Neue Reports im Security Assessor

Im Security Assessor findet sich ein neuer Menüpunkt „Berichte“:

Über diesen Menüpunkt ist es möglich, für das jeweilige Managementsystem unterschiedliche Berichte abzurufen. Diese Berichte können Auditprogramme, Auditpläne, Abweichungsanalysen sowie Konformitätsberichte unter anderem zu Normen/Standardauswertungen sein. Für die einzelnen Berichte finden sich dabei Berichtsoptionen, die eine zusätzliche Konfigurations- bzw. Einschränkungsmöglichkeit für die abzurufenden Daten bieten.

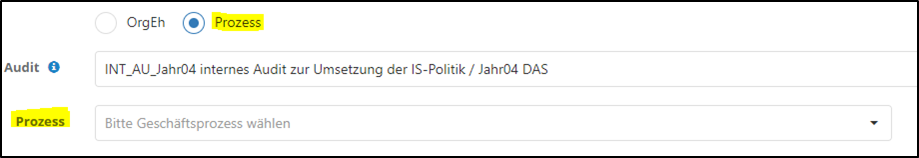

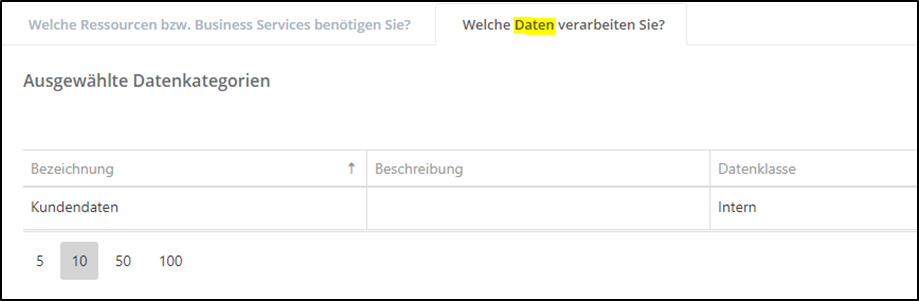

Business Impact Assessment für Prozesse und Datenkategorien erweitert

Bisher konnte man in einem Business Impact Assessment (BIA) bewerten, wie stark eine Organisationseinheit von einer verwendeten Ressource vom Modellsegment Anwendungsebene abhängig war.

Nun ist es auch möglich zu unterscheiden, ob man die Bewertung für die Organisationseinheit oder einen Prozess vornehmen möchte. Dazu muss man im Schritt 1 der BIA die Auswahl auf „Prozess“ umsetzen, um dann auch in der Auswahlcombobox Prozesse satt Organisationseinheiten auswählen zu können.

Im Schritt 2 bietet sich nun auch die Möglichkeit, neben den bisher schon selektierbaren Ressourcen, über einen zweiten Tab die Hauptdatenkategorien für ein Assessment auszuwählen.

Der Bewertungsprozess im Schritt 3 stellt sich dann gleich dar, unabhängig davon ob die Beziehung zwischen Organisationseinheit bzw. Prozess und Ressource bzw. Datenkategorie bewertet werden soll.

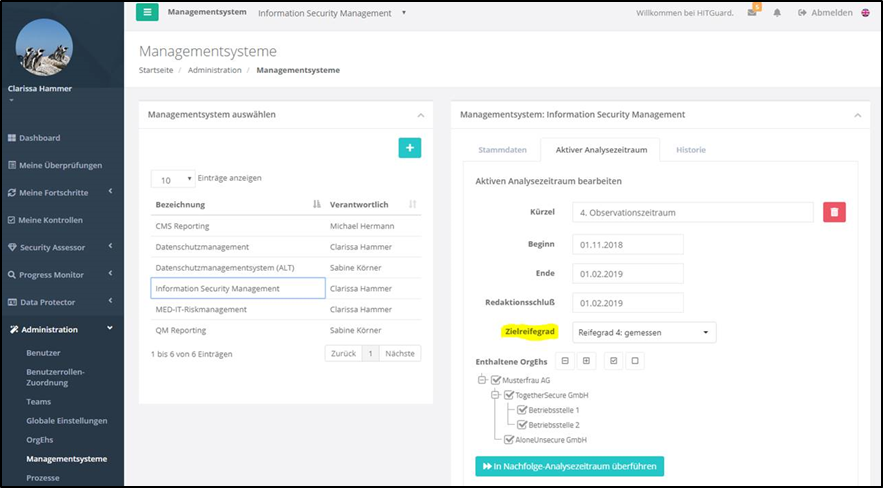

Zielreifegrad je Managementsystem und Analysezeitraum

Es kann ein gewünschter Zielreifegrad je Managementsystem konfiguriert werden. Dies beschreibt den Zielzustand für alle Abweichungsanalysen. Dann, wenn man bei einer Analyse unter einem Zielreifegrad liegt wird die beantwortete Prüffrage als Abweichung erkannt. Die identifizierten Abweichungen sollten im nächsten Schritt Risiken zugeteilt und durch Maßnahmen und Kontrollen behandelt werden. Der Zielreifegrad kann sich über die Analysezeiträume verändern. Standardmäßig wird er bei der Überführung eines Analysezeitraums in den Nachfolgenden übernommen.

Konfiguration

Der Zielreifegrad je Managementsystem und Analysezeitraum ist unter „Administration“ > „Managementsystem“ > ein Managementsystem selektieren > auf den Reiter „Aktiver Analysezeitraum“ wechseln > 5. Eingabefeld von Oben „Zielreifegrad“ definierbar.

Neue Auswertungsmöglichkeiten

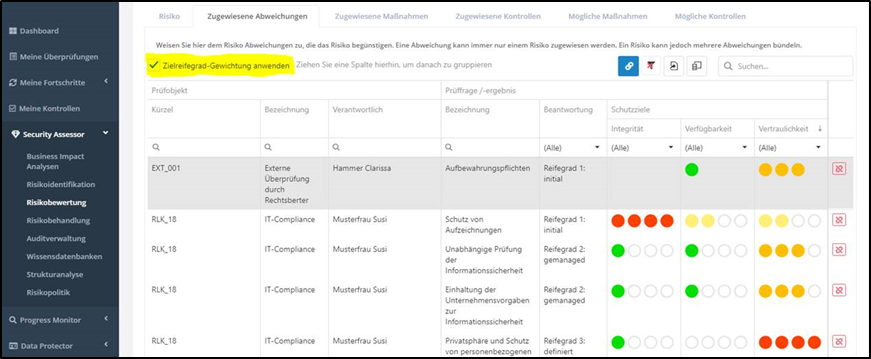

Neu ist auch, dass erkannte Abweichungen zum Zielreifegrad durch ihre Zielreifegrad-Gewichtung ausgewertet werden können.

Bisher war es möglich in allen Abweichungsauflistungen diese nach der Gewichtung ihrer Schutzziele zu sortieren. Nun kann die Gewichtung der Schutzziele mit der Differenz der Abweichung zum Zielreifegrad in Beziehung gesetzt werden. Daher gibt es nun die Option der „Zielreifegrad-Gewichtung“ für Sortierungen.

D.h. dass bei Wahl dieser Option jede Abweichung (1) zum Zielreifegrad relativ ermittelt wird und (2) je Schutzziel gewichtet wird. Diese beiden Faktoren machen multipliziert eine Aussage über die Signifikanz der Abweichung im Kontext eines Schutzziels. Wenn diese Auswertung gewünscht ist, dann kann in den jeweiligen Auswertungslisten , die Checkbox „Zielgrad-Gewichtung“ aktiviert werden. Anschließende Sortierungen in den Spalten der Schutzziele richten sich nach dem Ergebnis der beschriebenen Multiplikation.

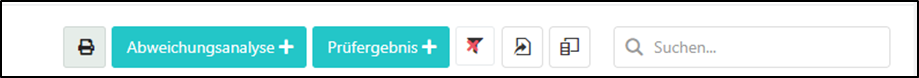

Freie Erfassung von Prüfergebnissen

Prüfergebnisse konnten bisher nur durch Nutzung von Wissensdatenbanken über fragebogengeleitete Bewertungen ermittelt werden. Jetzt ist es auch möglich Prüfergebnisse zu erfassen, ohne einen Fragebogen zu beantworten. Dies ist vor allem dann interessant, wenn man z.B. Ergebnisse aus Auditberichten, Besprechungsergebnisse, zusätzliche Erkenntnisse neben fragebogengeleiteten Analysen etc. erfassen möchte.

Konfiguration

Unter „Security Assessor“ > „Risikoidentifikation“ findet man nun zwei Anlagemöglichkeiten von Risikoidentifikationen:

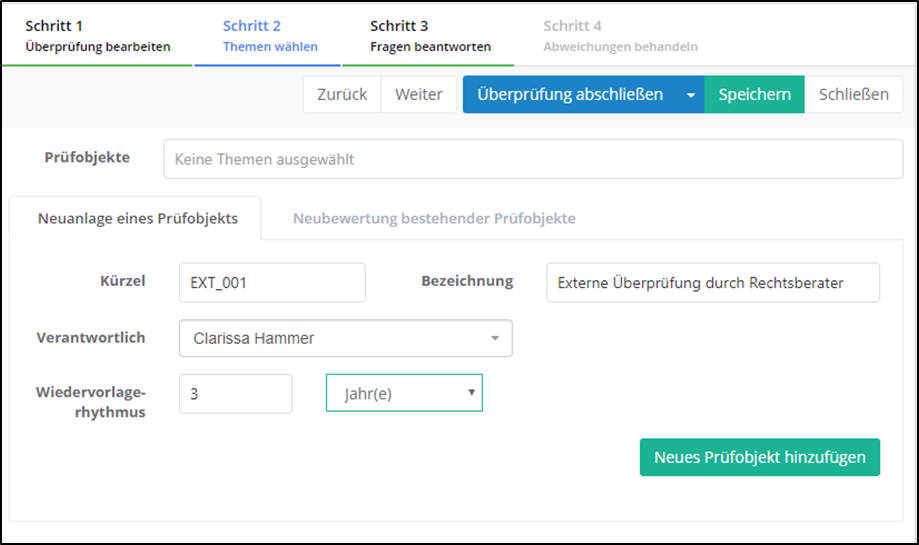

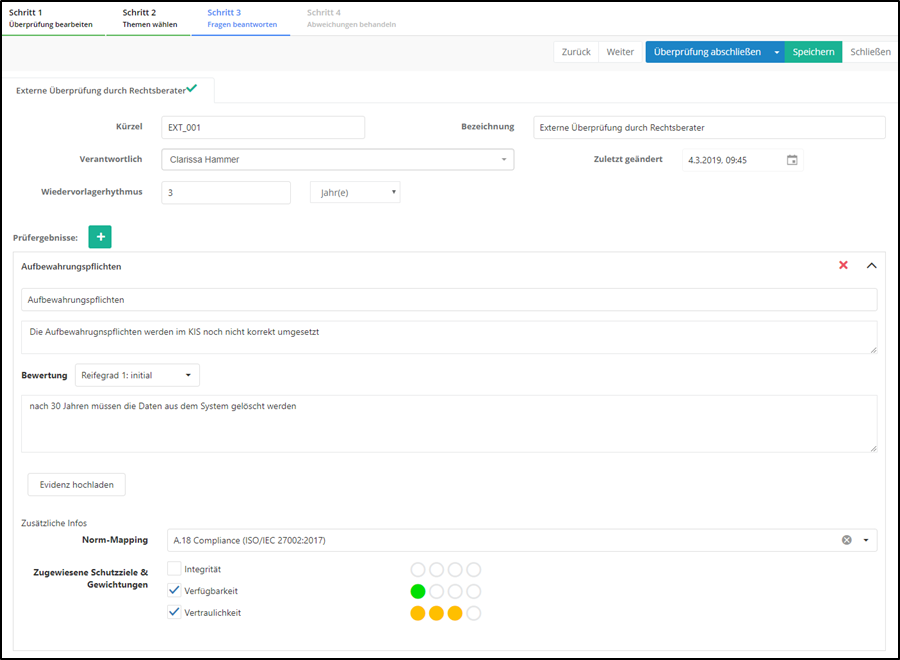

Die Abweichungsanalyse beschreibt den bisherigen Weg für eine Schwachstellenanalyse geleitet nach einem Fragenkatalog. Die Anlage eines Prüfergebnisses kann nun dazu genutzt werden Abweichungen frei zu erfassen, wie im folgenden Beispiel dargestellt:

Dazu werden im Schritt 2 Prüfgegenstände zur Beschreibung des besprochenen Themas frei erfasst. Im Schritt 3 können dann beliebig viele Prüfergebnisse zu diesem Prüfgegenstand angelegt werden:

Diese Anlage freier Prüfergebnisse ist übrigens auch im Kontext von Interviews möglich, die fragebogengeleitet durchgeführt wurden.